|

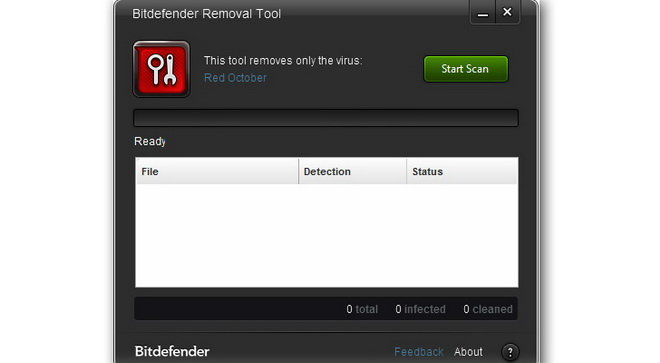

| Công cụ diệt mã độc "Tháng Mười đỏ" do Bitdefender phát hành - Ảnh: Softpedia |

Công cụ nhỏ gọn, miễn phí, không cần cài đặt, chỉ thực hiện nhiệm vụ tìm và diệt mã độc "Tháng Mười đỏ" (Red October - theo tên gọi do Hãng Kaspersky đặt).

Người dùng chỉ cần tải Bitdefender Red Octorber Removal Tool, kích hoạt chức năng quét tìm mã độc trên hệ thống. Thống kê cụ thể về số tập tin nhiễm mã độc và số tập tin được "làm sạch" sẽ hiển thị bên dưới.

Tên gọi "Tháng Mười đỏ" (Red October) được các chuyên gia nghiên cứu bảo mật từ Kaspersky đặt cho loại mã độc chuyên nhắm tới những hệ thống máy tính thuộc cơ quan chính phủ, hiện đang hoành hành ở nhiều quốc gia trên thế giới. Mã độc này tập trung đánh cắp các thông tin mật từ những hệ thống máy tính, thiết bị di động và trang thiết bị mạng.

Chiến dịch tấn công tinh vi

Trong tuần qua, Kaspersky Lab tiếp tục công bố phần thứ hai trong bảng báo cáo về mã độc Red October, thực chất là một chiến dịch tội phạm trên không gian mạng rất tinh vi đã kéo dài 5 năm kể từ khi loại mã độc này trở lại vào tháng 5-2007, nhắm đến các tổ chức nghiên cứu, cơ quan ngoại giao cấp chính phủ.

Bản báo cáo thứ hai dài 140 trang, phân tích những môđun được tội phạm sử dụng cho chiến dịch "Tháng Mười đỏ". Các chuyên gia Kaspersky đã "giả trang" thành nhiều nạn nhân trên khắp thế giới để hiểu rõ hơn cách thức hoạt động của loại mã độc, công cụ chính của chiến dịch.

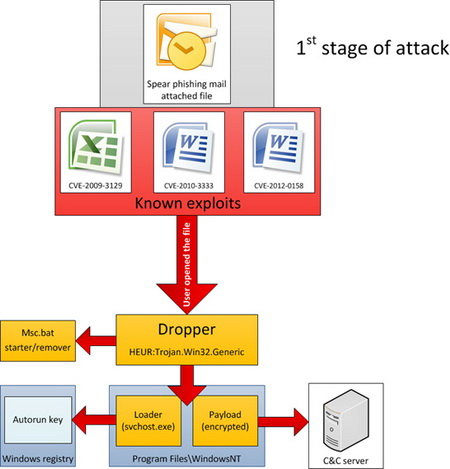

Bắt đầu bằng những email lừa đảo có tập tin đính kèm dạng văn bản Word hay bảng tính Excel. Khi nạn nhân mở ra, đoạn mã khai thác lỗ hổng bảo mật sẽ được kích hoạt, qua đó lây nhiễm vào hệ thống. Mỗi môđun sẽ thực thi nhiệm vụ của mình, "đánh thức" môđun khác tiếp nối công việc.

|

| Nguồn: Kaspersky Lab |

Trong bản báo cáo mô tả một môđun tải sẽ giải nén cho một tập tin có chức năng tải thêm các thành phần khác từ xa về máy nạn nhân. Theo đó, máy tính hay thiết bị sẽ chịu sự quản lý từ xa của tội phạm, thực hiện một số tác vụ khác nhau gồm:

Ẩn mình chờ đợi một ổ lưu trữ USB kết nối vào máy tính hay thiết bị đã nhiễm để đánh cắp thông tin, kể cả khi các tập tin này đã được xóa. Ngoài ổ USB, mã độc còn có thể đánh cắp thông tin khi những chiếc điện thoại di động iPhone và Nokia, Windows Phone kết nối vào máy tính bị nhiễm.

Mã độc có khả năng ghi lại thao tác bàn phím (keylog) để hoàn thiện nhiệm vụ đánh cắp thông tin. Chúng ghi nhận cả những email từ các máy chủ email và Microsoft Outlook, tiếp tục rải thảm những email có nhúng mã độc dạng tập tin Office hay PDF.

Cuối cùng, thông tin phần cứng lẫn phần mềm của hệ thống bị nhiễm cũng được ghi nhận, bao gồm cả hệ thống tập tin, chi tiết mạng lưới, lược sử truy cập các website từ đủ loại trình duyệt web phổ biến như IE, FireFox, Chrome, Opera và lần mò vào tài khoản web, FTP, Windows hay Outlook.

Khả năng hoạt động gây ấn tượng của mã độc "Red October" có thể tham khảo tại đây.

Bình luận hay